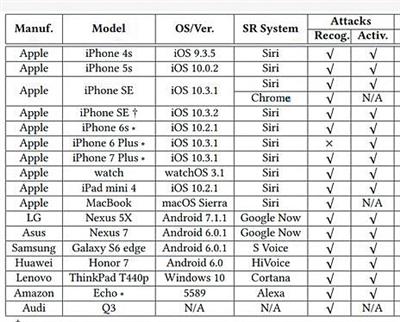

研究结果显示苹果、三星、华为、联想、LG等品牌的多个语音助手可被远程操控。图片来源:新京报

已向相关厂家提出“补漏”建议

语音助手的工作原理,就是通过麦克风收录人类语音,通过语音识别系统加以识别,把语音转化为文本,系统依文本执行指令。麦克风作为一种基本的电子器件,将声音信号转换为电信号。“这是模拟信号转换为数字信息的第一道门。”

徐文渊团队研究发现,当把普通语音转换成超声波的形式之后,麦克风依然能够接收,并继续转化为语音系统能够识别的语音信号。“当我们把人类语音搭载到超声波这样的高频率时,人耳就听不到了。但是,由于硬件漏洞,它仍然能够被这些麦克风录取,随后又被解调成人类语音的频率,从而能被语音识别系统识别。”

按照徐文渊的说法,目前语音助手产品所使用的麦克风,集中由几家主要供应商生产,因此一个漏洞会出现在几乎所有产品上。团队发现,即便是采用声纹保护的语音助手,攻击者仍然可以用语音合成的方法模拟声纹,并进行破解。

团队成员冀晓宇介绍,实验室将这种攻击形式,命名为“海豚攻击”,“因为海豚的叫声是一种超声波。”

新京报记者了解到,这一研究的相关论文已被网络安全领域四大顶级学术会议之一的ACM CCS接收,并引起全球范围内的关注。“事实上,我们一直与业界有沟通”,徐文渊解释,在研究结果正式发表之前,他们已经把研究结果递交给苹果、华为等厂商,并提出“补漏”建议。